SandroProxy -

프록시, http 분석기, mitmTransparent 프록시

★ 3.x 이상의 안드로이드 OS에서는 루트가 필요하지 않습니다★

왜 그것을 사용하겠습니까?

- 기업, 학교 방화벽/프록시 뒤, 인증을 통해 오징어, isa/전면 프록시에 연결해야 함

http://code.google.com/p/sandrop/wiki/HowToConnectToOtherProxy

또는 Drony를 사용하세요.

https://play.google.com/store/apps/details?id=org.SandroProxy.drony

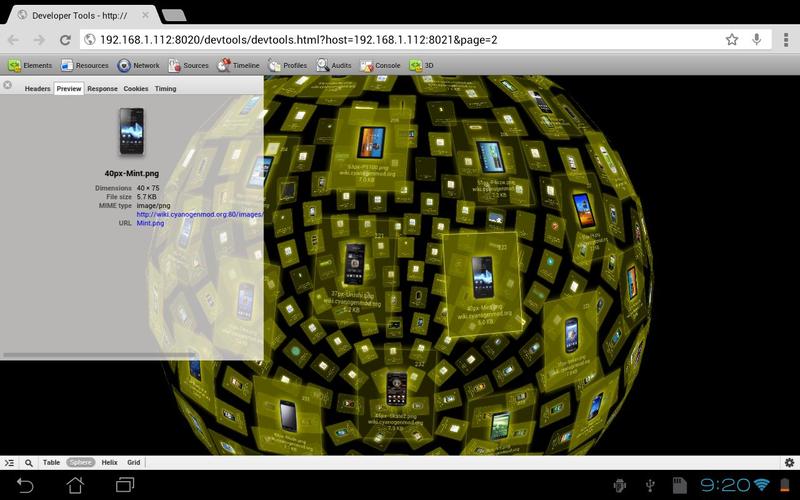

- 개발자는 IDE로 사용할 수 있는 내장된 Chrome 개발자 도구를 사용하여 http 트래픽을 검사합니다.

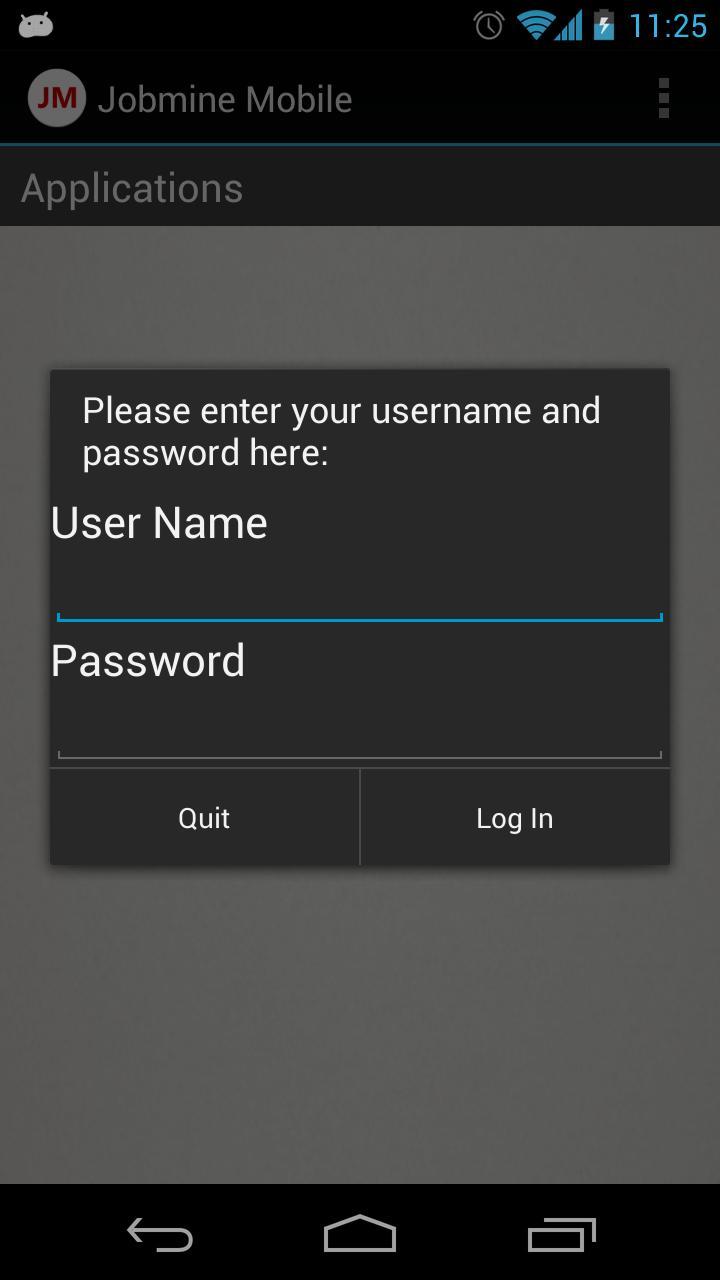

- 앱이 서버와 통신하는 방식을 조사하는 보안 분석가

http 요청, 웹소켓을 캡처, 가로채기, 분석, 수정, 재생합니다.

다른 프록시에 연결할 수 있습니다(기본, 다이제스트, NTLM 인증 지원). 예를 들어 오르봇.

통과 프록시 역할을 할 수 있으며 트래픽은 저장되지 않으며 SSL 터널은 서버와 동일하게 유지됩니다.

프록시는 SSL 중간자 역할도 할 수 있습니다.

즉석에서 사이트 인증서를 생성합니다.

발급자의 이름은 신뢰할 수 없습니다.

WebScarab을 기반으로 합니다.

투명 프록시의 경우 superuser/su/iptables가 필요합니다.

투명 프록시로의 애플리케이션 리디렉션을 위한 GUI가 있습니다.

캡처된 데이터에 액세스하는 웹 서버 역할을 할 수 있습니다.

Wireshark로 해독할 수 있는 pcap 파일을 생성할 수 있습니다.

데이터 표시를 위해 Chrome 개발자 도구 원격 웹 GUI를 사용합니다.

Sysinternals의 TcpView와 같은 장치 연결을 위한 Chrome devtools 탭입니다.

Android 셸 역할을 하는 Chrome devtools 콘솔.

새로운 기능을 원하시면 다음 주소로 요청을 보내주세요.

소스 코드: http://code.google.com/p/sandrop/

위키: http://code.google.com/p/sandrop/w/list

G+: https://plus.google.com/u/0/102248092997026875601

XDA 스레드: http://forum.xda-developers.com/showthread.php?t=1737138

베타 테스트 그룹: https://groups.google.com/d/forum/SandroProxy-beta-test

YouTube, WhatsApp이 작동하지 않나요?

http://code.google.com/p/sandrop/wiki/YouTubeWhatsAppInst

사용 예:

기본 브라우저를 사용하고 Wi-Fi가 localhost:8008에서 프록시를 사용하도록 변경하세요.

프록시 활동은 로그 탭에서, 요청/응답 콘텐츠는 데이터 탭에서 확인하세요.

★★★

로그 탭에는 광고가 있고 전환 탭에는 Google Analytics 이벤트가 있습니다.

미안해

이에 대해 불편함을 느끼신다면,

메일을 보내면 이것이 없는 버전이 빌드될 것입니다.

★★★

이 프로그램은 유용할 것이라는 희망으로 배포되지만 어떠한 보증도 제공하지 않습니다. 상품성이나 특정 목적에의 적합성에 대한 묵시적인 보증도 제공되지 않습니다.

최신 버전 1.5.117의 새로운 기능

2016년 5월 12일에 마지막 업데이트됨 1.5.117에 루팅된 전화기의 위치로 /su/bin/이 추가됨 su 명령1.5.116 핫픽스를 통해 Android 6.0에서 작동 가능

1.5.115

기능: 라이브 pcap 캡처를 Wireshark로 스트리밍

https://www.youtube.com/watch?v=3ZMBgi-mG0Y

1.5.114

핫픽스: websocket 메시지가 표시되지 않음

1.5.113

캡처된 데이터에 대한 핫픽스 로컬 크롬 활성화

YouTube 동영상 확인 https://www.youtube.com/watch?v=RtVXBqT2v2o

1.5.112

iptables 파이 바이너리 문제에 대한 핫픽스

1.5.111

안드로이드 5.0용 빌드