SandroProxy -

Proxy, analyseur http, proxy mitmTransparent

★ Root NON nécessaire sur le système d'exploitation Android 3.x ou supérieur★

Pourquoi l'utiliseriez-vous :

- derrière un pare-feu/proxy d'entreprise ou d'école, nécessitant de se connecter à Squid, isa/forfront proxy avec authentification

http://code.google.com/p/sandrop/wiki/HowToConnectToOtherProxy

Ou utilisez Drony :

https://play.google.com/store/apps/details?id=org.SandroProxy.drony

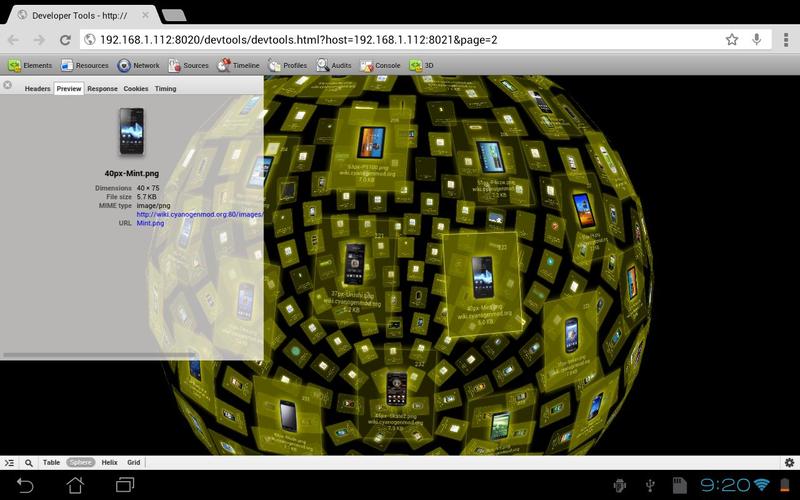

- développeur pour examiner le trafic http, avec des outils de développement Chrome intégrés qui peuvent être utilisés comme idée

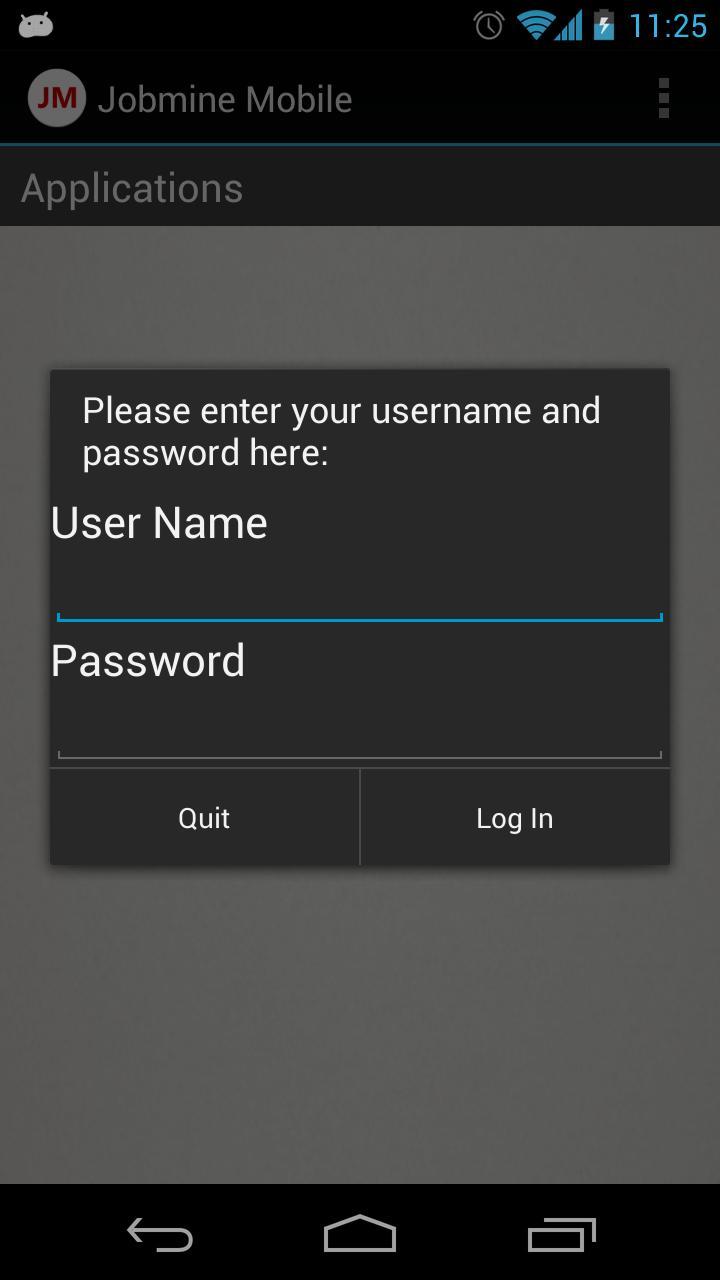

- analyste de sécurité examinant comment les applications communiquent avec les serveurs

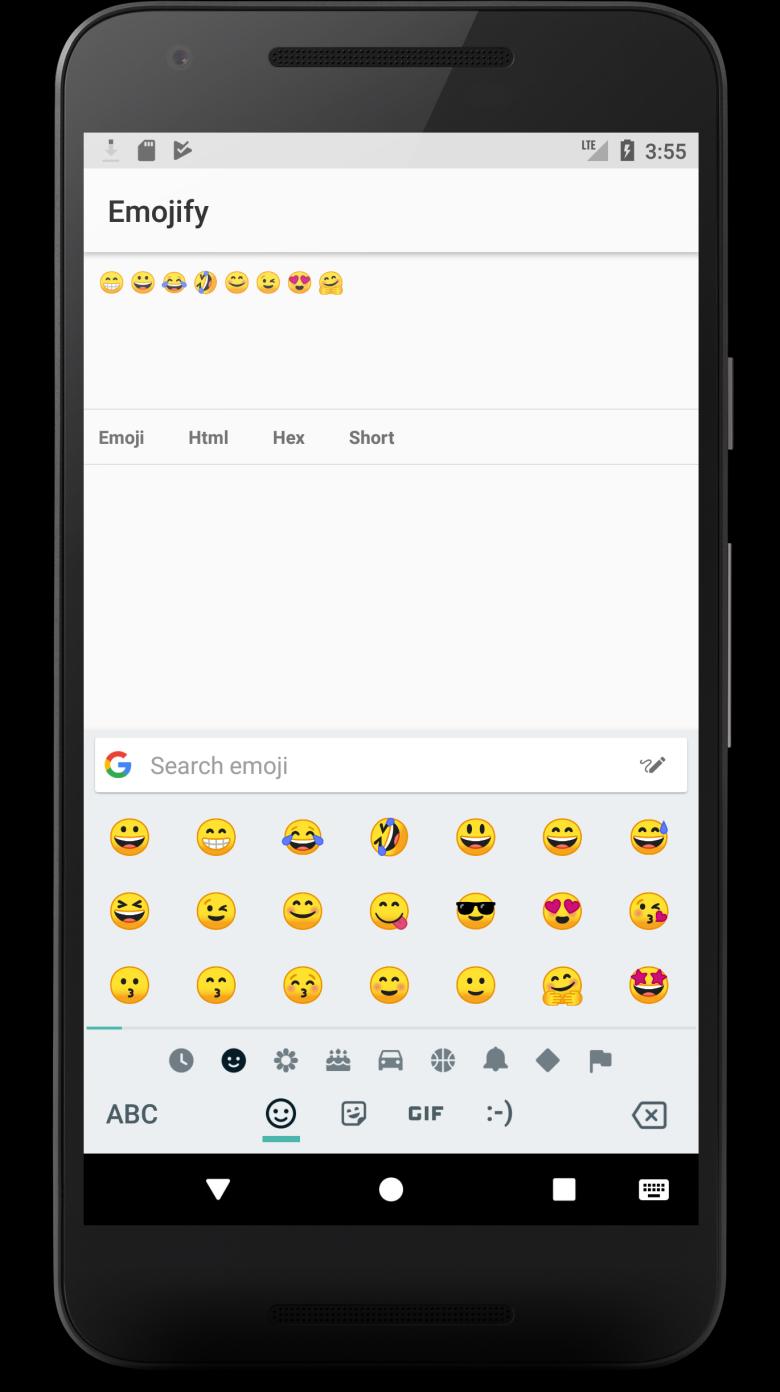

Capturer, intercepter, analyser, modifier, rejouer les requêtes http, websockets.

Peut se connecter à un autre proxy (support d'authentification Basic, Digest, NTLM). Par exempleOrbot.

Peut servir de proxy pass-through, le trafic n'est pas stocké, le tunnel SSL reste le même vers le serveur.

Le proxy peut également agir comme un intermédiaire SSL.

Il génère des certificats de sites à la volée.

L'émetteur est nommé UNTRUSTED.

Basé sur WebScarab.

Pour un proxy transparent, superuser/su/iptables sont nécessaires.

Il existe une interface graphique pour la redirection des applications vers un proxy transparent.

Peut agir comme serveur Web pour accéder aux données capturées.

Peut créer des fichiers pcap pouvant être déchiffrés avec Wireshark.

Utilisation de l'interface graphique Web à distance des outils de développement Chrome pour afficher les données.

Onglet Chrome devtools pour les connexions de périphériques comme TcpView de Sysinternals.

Console Chrome devtools agissant comme shell Android.

Si vous souhaitez une nouvelle fonctionnalité, envoyez une demande à

code source : http://code.google.com/p/sandrop/

wiki : http://code.google.com/p/sandrop/w/list

G+ : https://plus.google.com/u/0/102248092997026875601

Fil de discussion XDA : http://forum.xda-developers.com/showthread.php?t=1737138

Groupe de test bêta : https://groups.google.com/d/forum/SandroProxy-beta-test

YouTube, WhatsApp ne fonctionnent pas ?

http://code.google.com/p/sandrop/wiki/YouTubeWhatsAppInst

Exemple d'utilisation :

Utilisez le navigateur de stock et modifiez le fait que le Wi-Fi utilise un proxy sur localhost : 8008

Vérifiez l'onglet du journal pour l'activité du proxy, l'onglet données pour le contenu de la demande/réponse.

★★★

il y a des publicités sur l'onglet du journal et des événements Google Analytics sur les onglets de changement

désolé pour ça

Si cela vous met mal à l'aise,

envoyez un courrier et la version sans cela sera construite pour vous.

★★★

Ce programme est distribué dans l'espoir qu'il sera utile, mais SANS AUCUNE GARANTIE ; sans même la garantie implicite de QUALITÉ MARCHANDE ou d’ADAPTATION À UN USAGE PARTICULIER.

Quoi de neuf dans la dernière version 1.5.117

Dernière mise à jour le 12 mai 2016 1.5.117 a ajouté /su/bin/ comme emplacement pour la commande su des téléphones rootésLe correctif 1.5.116 le fait fonctionner sur Android 6.0

1.5.115

fonctionnalité : diffusion en continu de la capture pcap en direct sur Wireshark

https://www.youtube.com/watch?v=3ZMBgi-mG0Y

1.5.114

correctif : les messages Websocket ne sont pas affichés

1.5.113

correctif d'activation de Chrome local sur les données capturées

regardez la vidéo YouTube https://www.youtube.com/watch?v=RtVXBqT2v2o

1.5.112

correctif pour les problèmes binaires iptables pie

1.5.111

construire pour Android 5.0