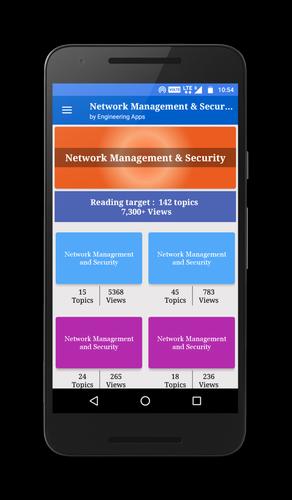

Network Management & Security -

Vollständiges kostenloses Handbuch für Network Management & Security mit Diagrammen

Die App ist ein vollständiges kostenloses Handbuch zum Network Management & Security das wichtige Themen, Hinweise, Materialien und Neuigkeiten zum Kurs abdeckt. Laden Sie die App als Referenzmaterial und digitales Buch für Cloud Computing, Sicherheit, Informatiktechnik, Netzwerke, Software und Kommunikation, Softwareentwicklungsprogramme und Studiengänge herunter.

Die nützliche App Network Management & Security listet 140 Themen mit detaillierten Notizen, Diagrammen, Gleichungen, Formeln und Kursmaterial auf. Die Themen sind in 5 Kapiteln aufgeführt. Die App ist ein Muss für alle Studenten und Fachleute der Ingenieurwissenschaften.

Die App bietet schnelle Wiederholungen und Verweise auf wichtige Themen, z. B. ausführliche Karteikartennotizen. Sie macht es für Studenten oder Berufstätige einfach und nützlich, den Lehrplan kurz vor Prüfungen oder Vorstellungsgesprächen schnell durchzugehen.

Erhalten Sie außerdem die aktuellsten internationalen Ingenieurs- und Technologienachrichten in Ihrer App, unterstützt durch Google-Newsfeeds. Wir haben es so angepasst, dass Sie regelmäßig aktuelle Informationen zu Themen von internationalen/nationalen Hochschulen, Universitäten, Forschung, Industrie, Anwendungen, Ingenieurwesen, Technologie, Artikeln und Innovationen erhalten.

Network Management & Security ist die beste Anwendung, um über Ihre Favoriten auf dem Laufenden zu bleiben. Thema.

Nutzen Sie diese nützliche Technik-App als Lehrmittel, Hilfsmittel, Tutorial, Buch, Nachschlagewerk für den Lehrplan und entdecken Sie Studienmaterial, Eignungstests und Projektarbeit.

Verfolgen Sie Ihr Lernen, legen Sie Erinnerungen fest, bearbeiten Sie, fügen Sie Lieblingsthemen hinzu und teilen Sie die Themen in sozialen Medien.

Einige der in dieser Anwendung behandelten Themen sind:

1. Einführung in die Netzwerksicherheit

2. Sicherheitsangriffe

3. Aktive und passive Angriffe

4. Sicherheitsdienste

5. Sicherheitsmechanismen

6. Ein Modell der netzwerkübergreifenden Sicherheit

7. Internetstandards

8. Internetstandards und RFCs

9. Pufferüberlauf

10. Sicherheitslücke bei Formatzeichenfolgen

11. Session-Hijacking

12. UDP-Sitzungs-Hijacking

13. Änderung der Routentabelle

14. Angriffe auf das Adressauflösungsprotokoll

15. Man-in-the-Middle-Angriff

16. Konventionelle Verschlüsselungsprinzipien

17. Kryptographie

18. Kryptoanalyse

19. Substitutionsverschlüsselungstechniken

20. Playfair-Chiffren

21. Hill-Chiffre

22. Polyalphabetische Chiffren

23. Schweinestall-Chiffre

24. Transpositionstechniken

25. Struktur der Feistel-Verschlüsselung

26. Entschlüsselung der Feistel-Chiffre

27. Konventionelle Verschlüsselungsalgorithmen

28. S-DES-Schlüsselgenerierung

29. S-DES-Verschlüsselung

30. Datenverschlüsselungsstandard

31. Einzelrunde des DES-Algorithmus

32. Dreifacher Datenverschlüsselungsstandard

33. Internationaler Datenverschlüsselungsstandard

34. Blowfish-Algorithmus

35. Blowfish-Verschlüsselung und Entschlüsselung

36. Erweiterter Verschlüsselungsstandard

37. S-AES-Verschlüsselung und -Entschlüsselung

38. S-AES-Schlüsselerweiterung

39. Die AES-Chiffre

40. Substitutionsbytes-Transformation

41. ShiftRows-Transformation

42. MixColumns-Transformation

43. AddRoundKey-Transformation

44. AES-Schlüsselerweiterung

45. AES-Entschlüsselung

46. Betriebsarten des Chiffrierblocks

47. Betriebsarten des Chiffrierblocks

48. Chiffrierblock-Verkettungsmodus

49. Chiffrier-Feedback-Modus

50. Ausgabe-Feedback-Modus

51. Zählermodus

52. Nachrichtenauthentifizierung

53. Nachrichtenauthentifizierungscode

54. Nachrichtenauthentifizierungscode basierend auf DES

55. Hash-Funktion

56. MD5 Message Digest-Algorithmus

57. MD5-Komprimierungsfunktion

58. Sicherer Hash-Algorithmus

59. RIPEMD-160

60. HMAC

61. Public-Key-Kryptographie

62. Angriff auf die Public-Key-Kryptographie

63. Anwendungen für Public-Key-Kryptosysteme

64. RSA-Algorithmus

65. Satz von Fermat und Euler

66. Sicherheit von RSA

67. Schlüsselverwaltung

68. Public-Key-Autorität

69. Public-Key-Zertifikate

70. Öffentliche Schlüsselverteilung geheimer Schlüssel

Jedes Thema ist mit Diagrammen, Gleichungen und anderen Formen grafischer Darstellungen versehen, um das Lernen zu erleichtern und ein schnelles Verständnis zu ermöglichen.

Network Management & Security ist Teil der Cloud-Computing-Sicherheit, der Informatiktechnik, der Netzwerke, der Software und Kommunikation, der Bildungskurse für Software-Engineering-Programme und der Informationstechnologie-Studiengänge an verschiedenen Universitäten.

Was ist neu in der neuesten Version 6.2?

Zuletzt aktualisiert am 2. August 2020. Schauen Sie sich die neuen Lernvideos an! Wir haben hinzugefügt• Auf Kapitel und Themen kann offline zugegriffen werden

• Neuer Abschnitt für intuitive Wissenstests und -bewertungen

• Suchoption mit automatischer Vorhersage, um Ihr Thema direkt zu finden

• Schnelle Reaktionszeit der Anwendung

• Bereitstellung von Speicherzugriff für den Offline-Modus